Zero Trust Architektur: Sicherheit jenseits des Perimeters

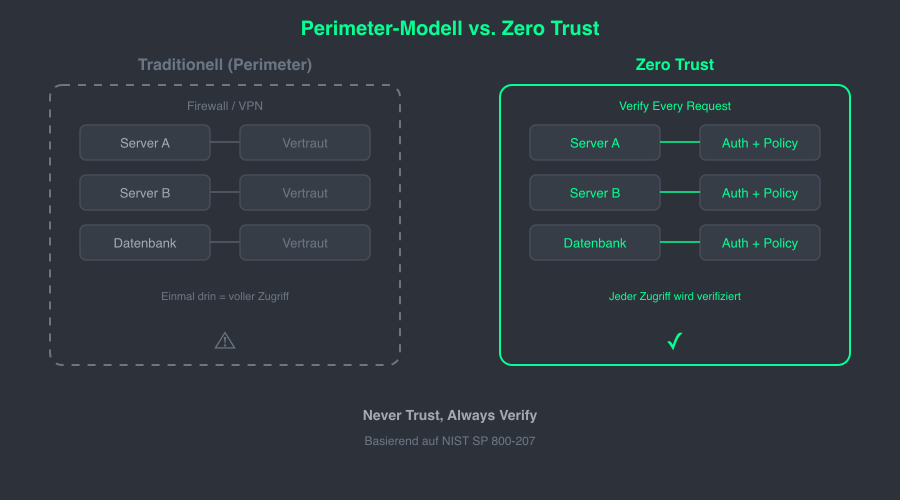

Klassische Sicherheitsmodelle basieren auf einem einfachen Prinzip: Innerhalb des Netzwerks wird vertraut, ausserhalb nicht. In Zeiten von Remote-Arbeit, Cloud-Migration und zunehmenden Supply-Chain-Angriffen reicht dieser Ansatz nicht mehr aus. Zero Trust Architecture (ZTA) kehrt dieses Modell um.

Was ist Zero Trust?

Zero Trust ist ein Sicherheitsparadigma, das auf dem Grundsatz "Never trust, always verify" basiert. Kein Benutzer, kein Geraet und kein Netzwerksegment erhaelt automatisch Vertrauen - unabhaengig vom Standort. Das NIST Special Publication 800-207 definiert den Referenzrahmen fuer die Umsetzung und beschreibt drei zentrale logische Komponenten:

- Policy Engine (PE) - trifft Zugriffsentscheidungen auf Basis von Richtlinien, Risikobewertungen und Identitaetsdaten

- Policy Administrator (PA) - setzt die Entscheidungen der Policy Engine in konkrete Aktionen um

- Policy Enforcement Point (PEP) - erzwingt die Zugriffsentscheidungen am Netzwerkuebergang

Kernprinzipien und Umsetzung

Die drei Kernprinzipien von Zero Trust lauten:

- Explizite Verifizierung - Jede Anfrage wird anhand von Identitaet, Geraetezustand, Standort und Verhaltensmuster geprueft

- Least Privilege Access - Zugriff wird nur in dem Umfang gewaehrt, der fuer die jeweilige Aufgabe erforderlich ist

- Assume Breach - Das System geht davon aus, dass ein Angreifer bereits im Netzwerk ist, und minimiert den Blast Radius

In Kubernetes-Umgebungen laesst sich Zero Trust durch NetworkPolicies umsetzen. Diese erzwingen Mikrosegmentierung auf Pod-Ebene:

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: allow-frontend-to-backend

namespace: production

spec:

podSelector:

matchLabels:

app: backend

policyTypes:

- Ingress

ingress:

- from:

- podSelector:

matchLabels:

app: frontend

ports:

- protocol: TCP

port: 8080

Diese Policy erlaubt ausschliesslich Traffic von Frontend-Pods zum Backend auf Port 8080. Jeglicher anderer eingehender Verkehr wird implizit blockiert.

Warum das wichtig ist

Die zunehmende Verlagerung von Workloads in die Cloud und die Verbreitung hybrider Arbeitsmodelle machen den klassischen Netzwerkperimeter obsolet. Zero Trust adressiert diese Realitaet, indem Sicherheit nicht an Netzwerkgrenzen, sondern an Identitaeten und Richtlinien gebunden wird. Mit der wachsenden Unterstuetzung durch CNI-Technologien wie Calico und Cilium wird die Umsetzung in containerisierten Umgebungen zunehmend praktikabler.